投稿者: admin, カテゴリ: セキュリティー, プログラム, 覚書, tags: スパイウェア

投稿者: admin, カテゴリ: セキュリティー, プログラム, 覚書, tags: スパイウェア

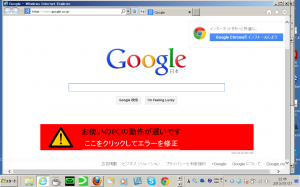

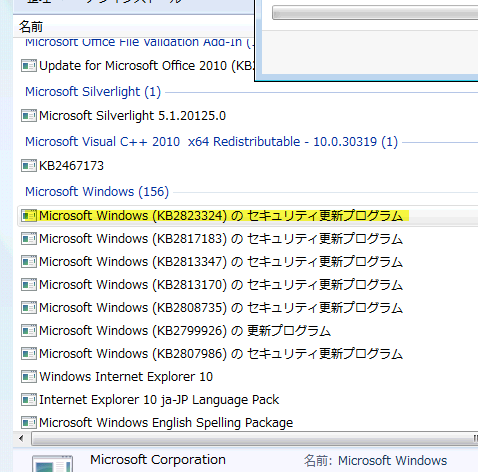

グーグルの検索画面にこの様な広告が表示されるようになります。

私の時はopen.Lyricsというソフトを削除して直りました。

広告表示のスパイウェア はコメントを受け付けていません

広告表示のスパイウェア はコメントを受け付けていません

NTTグループのインターネットプロバイダー「OCN」のサーバーに不正なアクセスがあり、会員400万人分のIDとパスワードが流出したおそれがあることが分かりました。

OCNを運営するNTTコミュニケーションズの発表によりますと、23日、OCNのサーバーに不正なアクセスがあった形跡が見つかり、会員のIDなどを外部に持ち出すための不正なプログラムが作られていたことが分かりました。 会社側では、情報流出を防ぐためこのプログラムが作動しないようにする措置をとりましたが、会員400万人分のIDとパスワードが流出した可能性があるということです。 NTTコミュニケーションは、流出した可能性のあるパスワードは暗号化されており、ただちに悪用されるおそれはないとしていますが、該当する利用者には個別に連絡をして、パスワードを変更するよう呼びかけています。 今月18日にはインターネット上の情報をまとめたサイト、「NAVERまとめ」などのサーバーが外部から不正なアクセスを受け、およそ169万人分のIDなどが流出したおそれがあることも分かっており、サーバーへの不正アクセスによるIDなどの流出が相次いでいます。

NHKニュース

|

KING JIM パスワードマネージャー「ミルパス」 ブラック PW10

新品価格

¥3,800から

(2013/7/28 22:29時点)

これからは覚えるパスワードは一つだけ!

ミルパスはパスワードやIDなどの情報を記録するための情報管理専用端末であり、起動時に必要なマスターパスワードを覚えておけば、最大200件のアカウントの管理ができる。

多くのパスワードを持っていても、覚えるのはマスターパスワード1つで十分で、いつでも持ち歩けて必要な時に見ることができる小型のパスワード管理端末。

専用のPCソフトを使えば、PCでのわずらわしいパスワード入力作業もコピー・ペーストで入力可能。

|

OCN 400万人の会員情報流出か はコメントを受け付けていません

OCN 400万人の会員情報流出か はコメントを受け付けていません

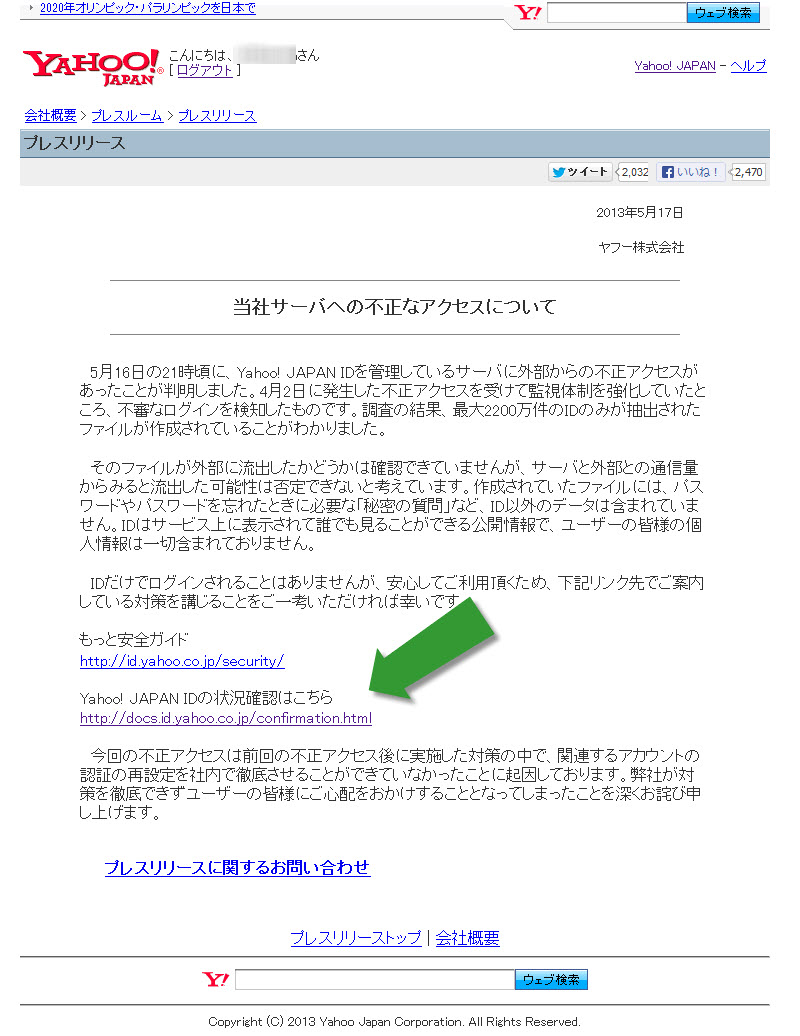

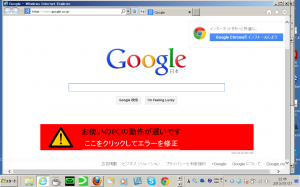

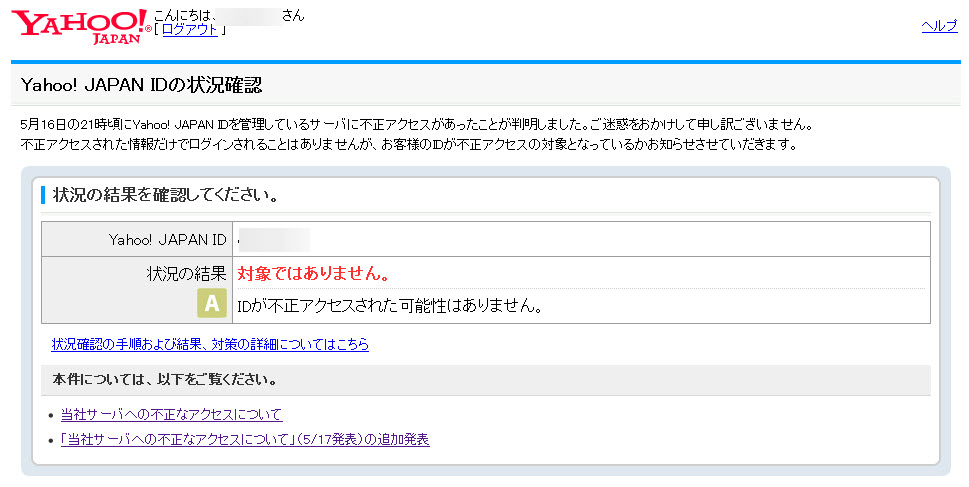

Yahoo! JAPAN IDを管理しているサーバに不正アクセスがあり、最大2200万件のID情報が流出したおそれがあるそうです(Yahoo! JAPAN プレスリリース)。

不正アクセスされたファイルにはYahoo! ID以外の情報は含まれていないそうですが、念のため自分のYahoo! IDが流出したかどうか確認していいたほうがよさげですね。

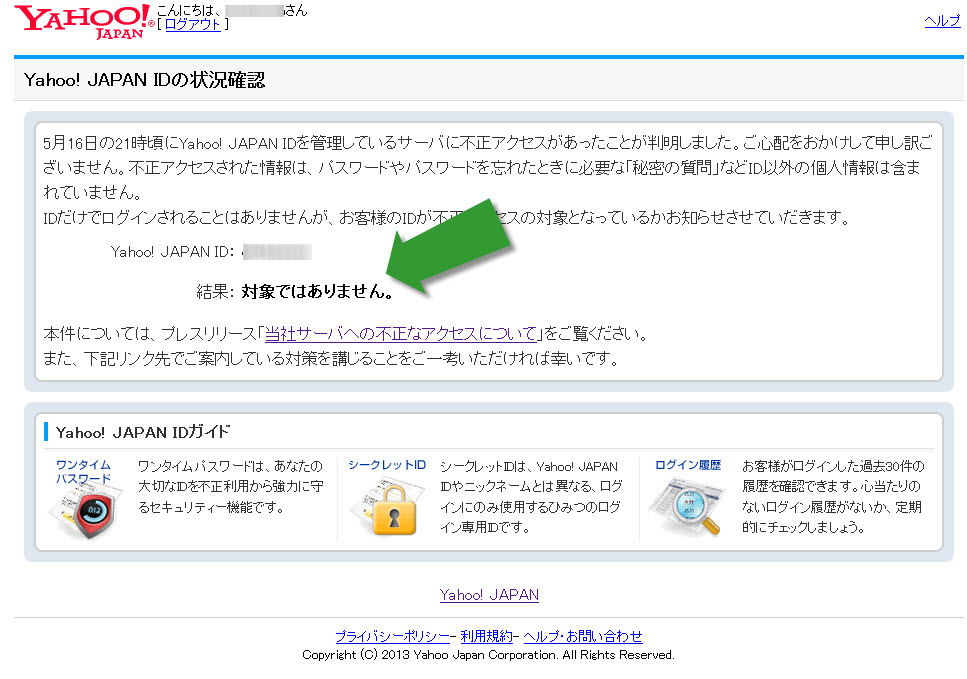

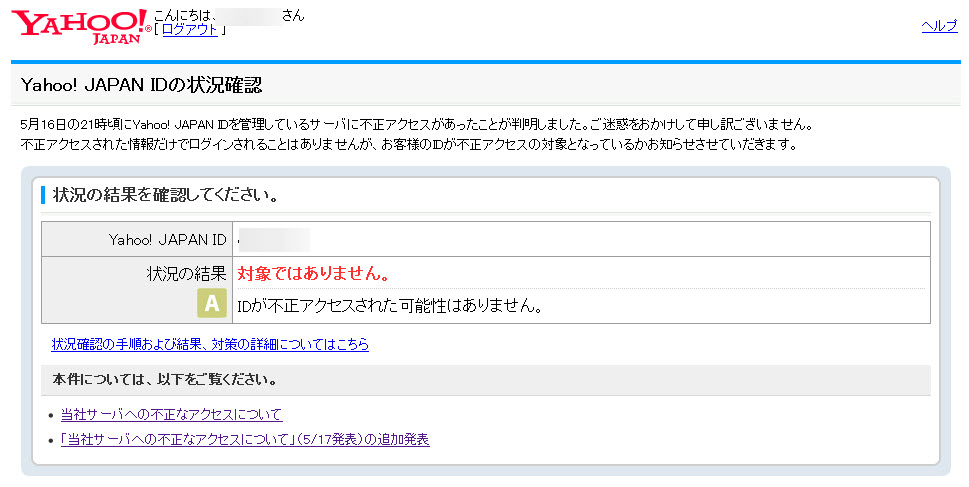

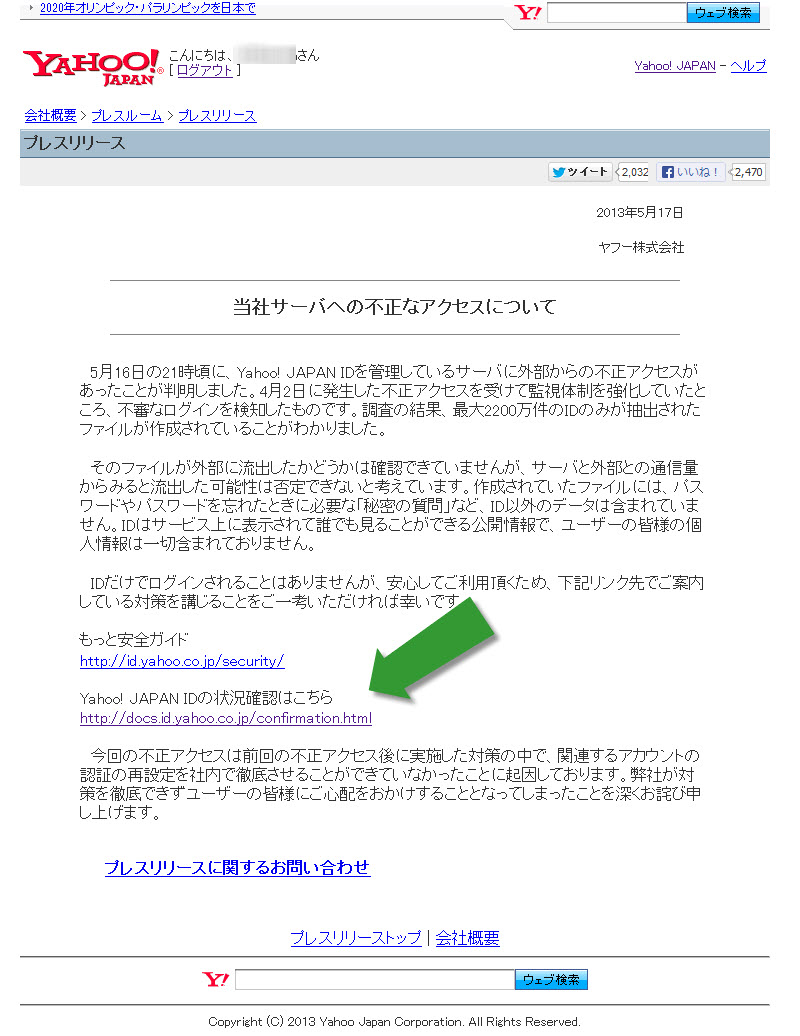

ログインするとこの画面になりますので矢印のとこをクリック!!

または

または

対象外とでれば流出してません。

Yahoo! JAPAN IDが流出したかどうか確認する方法 はコメントを受け付けていません

Yahoo! JAPAN IDが流出したかどうか確認する方法 はコメントを受け付けていません

WordPressが稼働しているサーヴァーを狙った大規模な分散攻撃が報告されている。ボットのネット化でサイバーテロ目的ではないかという指摘もある。

複数のセキュリティー・アナリストによると、インターネットに接続された大量のコンピューターを利用し、ブログソフトウェア「WordPress」が稼働しているサーヴァーを乗っ取ろうとする攻撃が進行している模様。

少なくとも3社のウェブホスティング・サーヴィスが報告したところによると、攻撃は広範囲に分散化されており、首謀者はわからない。90,000件以上のIPアドレスを使い、脆弱なWordPressシステムの管理者認証に対して、総当たり攻撃(ブルートフォース攻撃)が行われている。

3社のうち少なくとも1社は、攻撃者が感染したコンピューターから、これまで見られたものよりはるかに強力で破壊的な「ボットネット」を構築しようとして いるのではないかと警告している。家庭や小規模な会社で使われているコンピューターで構成されたボットネットと比べると、サーヴァーは通常、非常に高速な 帯域幅で接続されており、トラフィックも大きいからだ。

WordPressが稼働しているウェブホスティング会社であるResellerClub社の関係者は同社のシステムも「広範囲に分散化された世界規模の攻撃を継続的に」受けていることを明らかにした。

「最近、ある重要な捜査機関から、われわれのサーヴァーから米国の金融機関への大規模攻撃が行われていると連絡があった」とそのブログ投稿は述べている。 「われわれがその攻撃パターンを詳細に分析したところ、攻撃のほとんどはCMS(大半がWordPress)からであることがわかった。さらに分析を進め ると、管理者アカウントが(さまざまな形で)破られて、悪質なスクリプトがディレクトリーにアップロードされていることが判明した」

コンテンツ・デリヴァリー・ネットワークを運営するCloudFlare社のマシュー・プリンス最高経営責任者(CEO)によると、今回の分散攻撃は、ユーザー名「admin」と1,000件以上のよくあるパスワードを使って、WordPressサーヴァーの管理者ポータルに総当たり攻撃を試みているという。

攻撃は何万件というユニークIPアドレスから行われているとプリンス氏は話しているが、これはHostGator社がホスティングしているWordPressが90,000件以上のIPアドレスから攻撃されているという話と一致する。

HostGator社の指摘によると、すでにこの大規模攻撃によって巨大な負担が生じており、スローダウンしたりダウンしたりしているウェブサイトがある。また、いったん感染したWordPressはバックドアを設置されており、破られた管理者認証を変更しても攻撃者にコントロールされる危険は消えないという指摘もある。

今回のWordPress攻撃はいろいろな点で、10日ほど前に報道されたウェブサーヴァー「Apache」が稼働するマシンを狙った大規模攻撃に類似している。

参照:WIRED

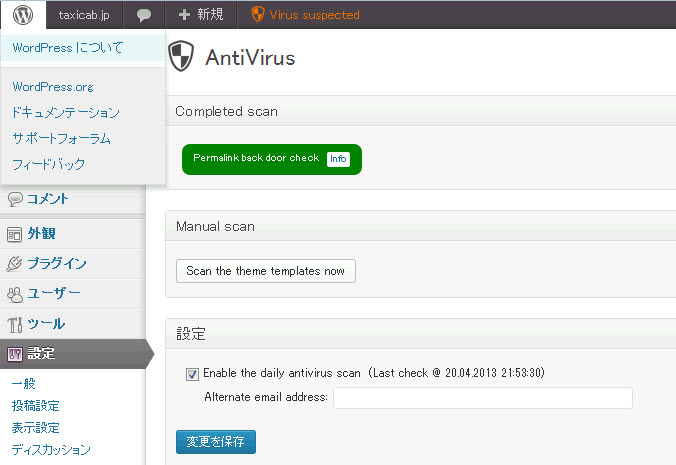

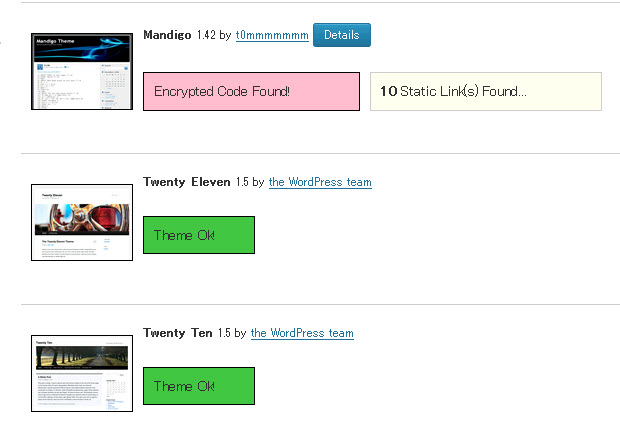

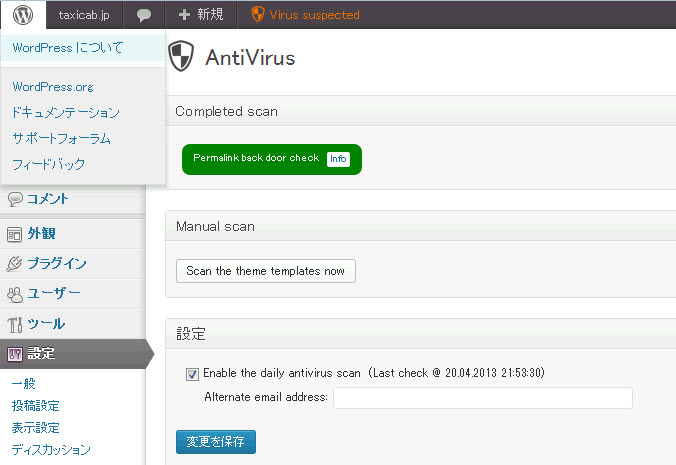

”AntiVirus”でスキャンするとテーマに不審なコードが埋め込まれていないか、Wordpressにバックドアリンクが埋め込まれていないかチェックしてくれます。不審な物を発見した場合には管理バーに”!Virus suspected”の警告がでます。

ダウンロード先:

・WordPressテーマに巧妙に仕込まれているマルウェアを見つけ出してくれるプラグイン『TAC (Theme Authenticity Checker)』

・使用中のテーマにウィルスが入っていないかチェックしてくれるWpプラグイン『AntiVirus』

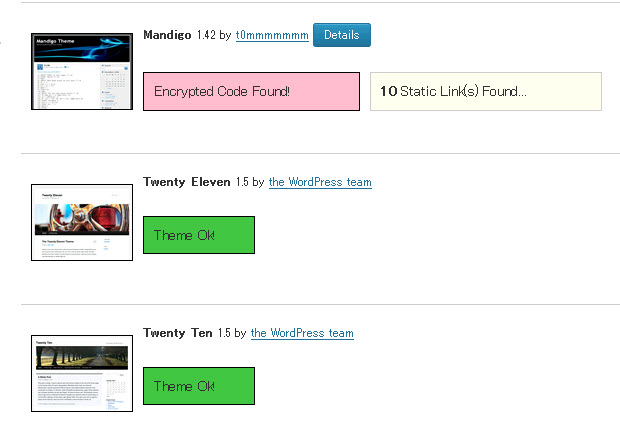

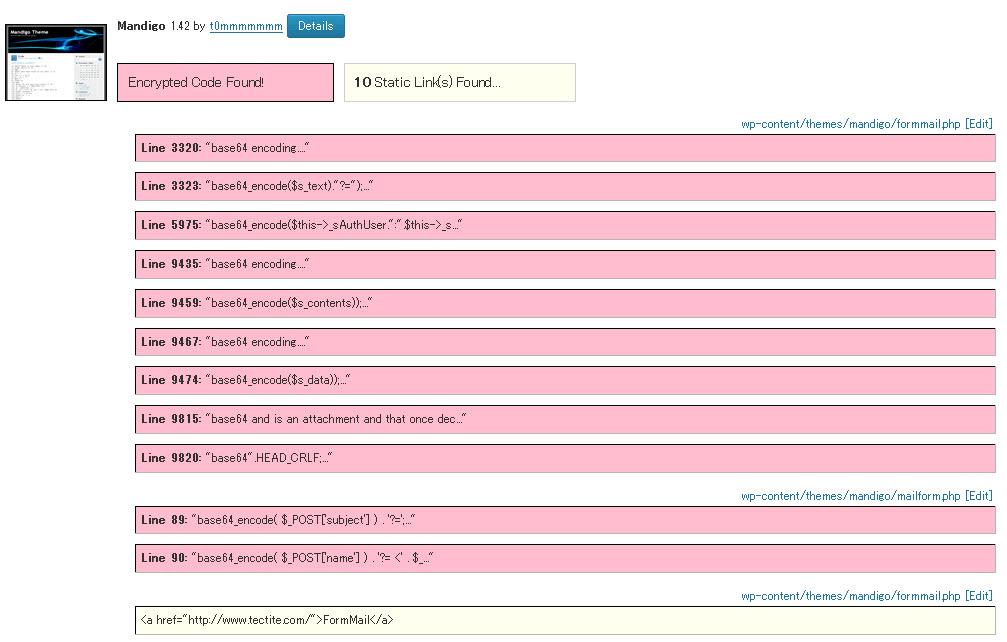

「TAC」でスキャン

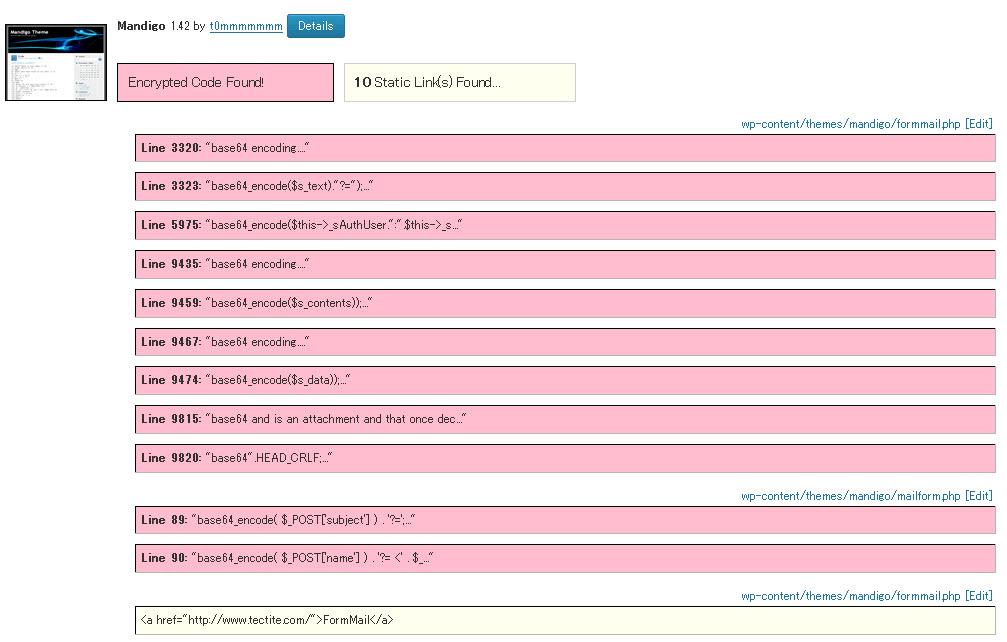

アラートのサイトに出てくるDetailボタンをクリックすると以下のように詳細が出てきます。

アラートが出ましたがFormmailというプラグインのencryptソースなのでマルウェアではないと判断しています。ま、こんな風にアラートが出ます。

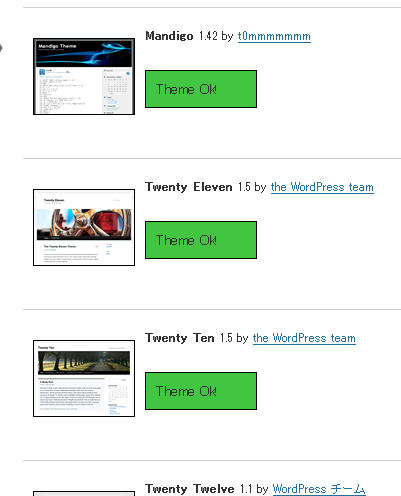

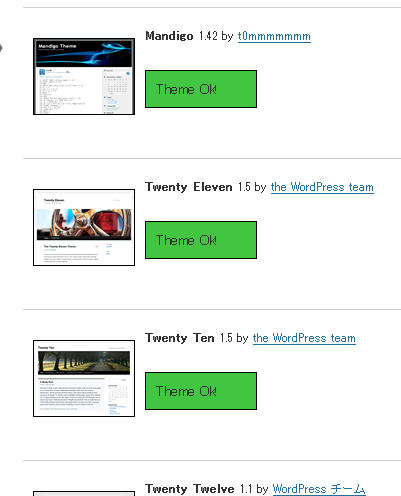

それでも気になるので修正して以下のようになりますた。

「Antivirus」でスキャン

こういう画面になりますので毎日検索にチェックを入れておきます。

WordPressサイトに大規模攻撃、ボットのネット化でサイバーテロ目的? はコメントを受け付けていません

WordPressサイトに大規模攻撃、ボットのネット化でサイバーテロ目的? はコメントを受け付けていません

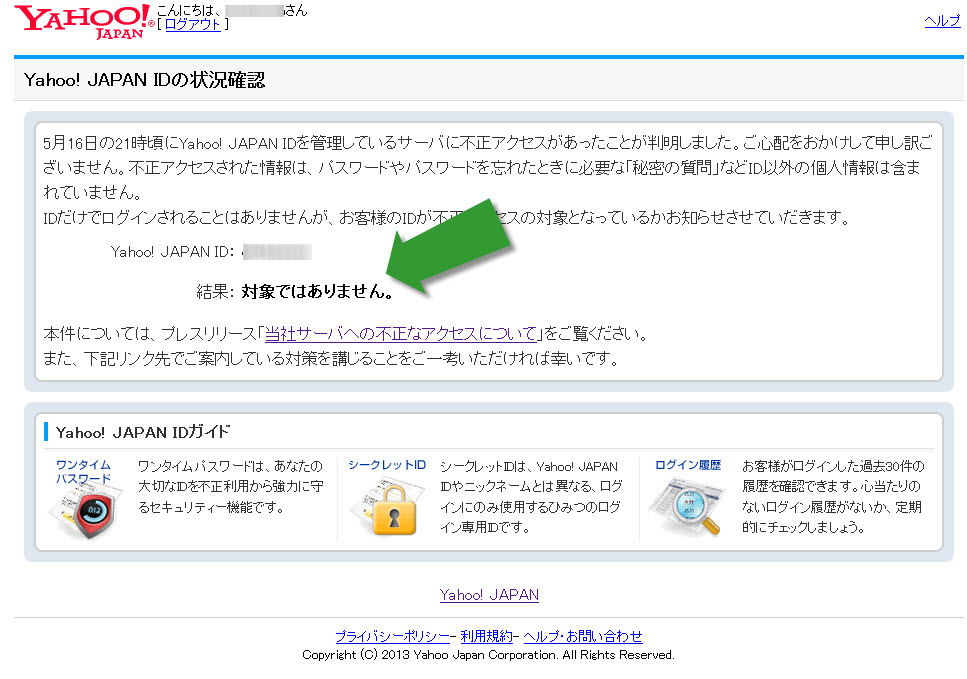

一部のWindowsユーザーが、“死のブルースクリーン”が繰り返し発生すると報告

米国Microsoftは4月12日、9日に公開したセキュリティ更新プログラム(パッチ)をアンインストールするようWindowsユーザーに 呼びかけた。一部のユーザーから、このパッチが原因でPCやサーバをクラッシュさせ、不具合の生じたマシンが永遠に再起動を繰り返す現象が報告されている という。

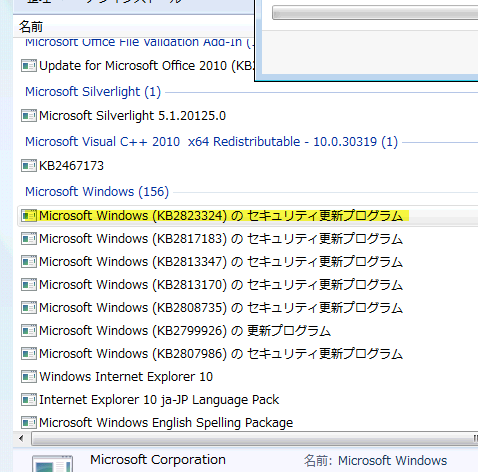

問題のパッチ(MS13-036、KB2823324)は4月の月例セキュリティ更新プログラム9件の1つとして公開され、「Windows Update」サービス経由で配布されてきた。

しかしMicrosoftは、パッチをすでにインストールしたユーザー、もしくは「Automatic Updates」経由でマシンに適用したユーザーに、なるべく早くこれを削除するようアドバイスしている。同社はサポート・ドキュメントに、「この更新プログラムをアンインストールすることを推奨する」と明記している。また、同社は当該パッチの配布も取りやめている。

このパッチをめぐっては、インストール後、いわゆる「死のブルースクリーン(BSOD:Blue Screen of Death)」のエラー・メッセージが表示され、マシンの再起動が繰り返されてPCが使えなくなるという報告が相次いでいる。

米国のITサポート・べンダー、VirtualAdministrationのジム・バルガー(Jim Bulger)氏は、12日付けのPatchManagementメーリング・リストに対するメッセージの中で、「われわれは『Kaspersky Endpoint Security 8 for Windows』が稼働するマシンで問題が起こるのを確認した」と述べている。

またコロラド大学のグレッグ・ホッペス(Greg Hoppes)氏も、同パッチをあてたことで、マシンの起動時に毎回ハードドライブの「CHKDSK」診断が要求されるようになったと語った。

ロシアのKasperskyはサポート・ノートに、 この問題は同社の「Kaspersky Endpoint Security 8 forWindows(Ver.8.1.0.831)」「Kaspersky Anti-Virus for Windows Workstations / Server(Ver.6.0.4.1424、6.0.4.1611)」をインストールしたWindows Vista/7/Server 2008/Server 2008 R2のマシンで発生すると記している。

一方でMicrosoftは、現在のところBSODおよび連続再起動の原因については明言しておらず、「同アップデートが特定のサードパーティ・ソフトウェアと組み合わされた場合、システム・エラーが発生する可能性がある」と説明するにとどまっている。

ブラジルでは、同国の銀行の多くが顧客にインストールを義務づけているブラウザ・セキュリティ・アドオン「G-Buster」がインストールされ たPCで同様の問題が発生していると、セキュリティ・ベンダーQualysのCTO(最高技術責任者)、ウォルフガング・カンデック(Wolfgang Kandek)氏は述べている。

カンデック氏によると、このたびの「戦犯」であるパッチを含むセキュリティ更新プログラムはカーネル・モード・ドライバを変更するため、セキュリティ・ソフトウェアが影響を受けても不思議はないという。

「セキュリティ機能を追加するには、G-BusterはWindowsの下位の機能を遮断する必要がある。これは、ウイルス対策ソフトウェアやホスト侵入検知ソフトウェアの動きとよく似ている」(カンデック氏)

当該パッチのアンインストール方法、およびマシンが再起動できなくなった場合の回復方法はMicrosoftのサポート・ドキュメント(「解決方法」の項)に記されている。万が一当該パッチをインストールしてしまったユーザーは、再起動する前にアンインストールすることが推奨されている。

思いっきり入ってました・・・orz. 幸い再起動はしておりませんでしたのでアンスコ!!

マイクロソフト、先週配布したWindowsパッチのアンインストールを呼びかけ はコメントを受け付けていません

マイクロソフト、先週配布したWindowsパッチのアンインストールを呼びかけ はコメントを受け付けていません

広告表示のスパイウェア はコメントを受け付けていません

広告表示のスパイウェア はコメントを受け付けていません

エントリ (RSS)

エントリ (RSS)

「Youtube Flags」