マイクロソフト、先週配布したWindowsパッチのアンインストールを呼びかけ

投稿者: admin, カテゴリ: Windows7, セキュリティー, プログラム, tags: マイクロソフトのパッチでブルー・スクリーン連発一部のWindowsユーザーが、“死のブルースクリーン”が繰り返し発生すると報告

米国Microsoftは4月12日、9日に公開したセキュリティ更新プログラム(パッチ)をアンインストールするようWindowsユーザーに 呼びかけた。一部のユーザーから、このパッチが原因でPCやサーバをクラッシュさせ、不具合の生じたマシンが永遠に再起動を繰り返す現象が報告されている という。

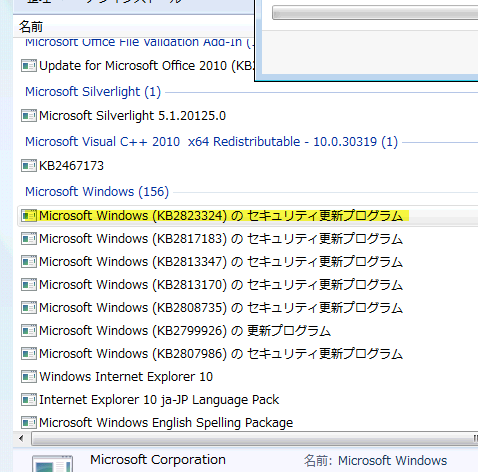

問題のパッチ(MS13-036、KB2823324)は4月の月例セキュリティ更新プログラム9件の1つとして公開され、「Windows Update」サービス経由で配布されてきた。

しかしMicrosoftは、パッチをすでにインストールしたユーザー、もしくは「Automatic Updates」経由でマシンに適用したユーザーに、なるべく早くこれを削除するようアドバイスしている。同社はサポート・ドキュメントに、「この更新プログラムをアンインストールすることを推奨する」と明記している。また、同社は当該パッチの配布も取りやめている。

このパッチをめぐっては、インストール後、いわゆる「死のブルースクリーン(BSOD:Blue Screen of Death)」のエラー・メッセージが表示され、マシンの再起動が繰り返されてPCが使えなくなるという報告が相次いでいる。

米国のITサポート・べンダー、VirtualAdministrationのジム・バルガー(Jim Bulger)氏は、12日付けのPatchManagementメーリング・リストに対するメッセージの中で、「われわれは『Kaspersky Endpoint Security 8 for Windows』が稼働するマシンで問題が起こるのを確認した」と述べている。

またコロラド大学のグレッグ・ホッペス(Greg Hoppes)氏も、同パッチをあてたことで、マシンの起動時に毎回ハードドライブの「CHKDSK」診断が要求されるようになったと語った。

ロシアのKasperskyはサポート・ノートに、 この問題は同社の「Kaspersky Endpoint Security 8 forWindows(Ver.8.1.0.831)」「Kaspersky Anti-Virus for Windows Workstations / Server(Ver.6.0.4.1424、6.0.4.1611)」をインストールしたWindows Vista/7/Server 2008/Server 2008 R2のマシンで発生すると記している。

一方でMicrosoftは、現在のところBSODおよび連続再起動の原因については明言しておらず、「同アップデートが特定のサードパーティ・ソフトウェアと組み合わされた場合、システム・エラーが発生する可能性がある」と説明するにとどまっている。

ブラジルでは、同国の銀行の多くが顧客にインストールを義務づけているブラウザ・セキュリティ・アドオン「G-Buster」がインストールされ たPCで同様の問題が発生していると、セキュリティ・ベンダーQualysのCTO(最高技術責任者)、ウォルフガング・カンデック(Wolfgang Kandek)氏は述べている。

カンデック氏によると、このたびの「戦犯」であるパッチを含むセキュリティ更新プログラムはカーネル・モード・ドライバを変更するため、セキュリティ・ソフトウェアが影響を受けても不思議はないという。

「セキュリティ機能を追加するには、G-BusterはWindowsの下位の機能を遮断する必要がある。これは、ウイルス対策ソフトウェアやホスト侵入検知ソフトウェアの動きとよく似ている」(カンデック氏)

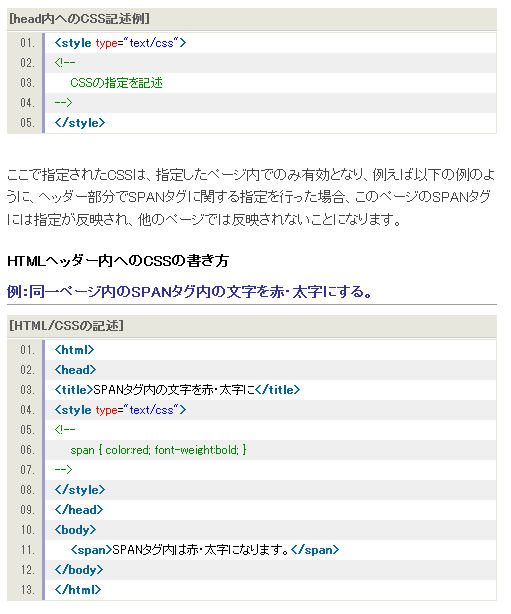

当該パッチのアンインストール方法、およびマシンが再起動できなくなった場合の回復方法はMicrosoftのサポート・ドキュメント(「解決方法」の項)に記されている。万が一当該パッチをインストールしてしまったユーザーは、再起動する前にアンインストールすることが推奨されている。

思いっきり入ってました・・・orz. 幸い再起動はしておりませんでしたのでアンスコ!!

マイクロソフト、先週配布したWindowsパッチのアンインストールを呼びかけ はコメントを受け付けていません

マイクロソフト、先週配布したWindowsパッチのアンインストールを呼びかけ はコメントを受け付けていません

エントリ (RSS)

エントリ (RSS)